Известное изречение о том, что "тот, кто владеет информацией, тот управляет миром", в XXI веке является как никогда актуальным. IT-cпециалисты сегодня правят бал — мы читаем, прежде всего, ту информацию, которую они продвигают в поисковых системах; прежде чем совершить покупку, смотрим о ней информацию в интернете. Фильмы, книги, программы — сегодня мало кто ходит за ними в магазин, предпочитая скачивать все это с многочисленных интернет-сайтов. Зависимость от информационных технологий сегодня такова, что закрытие сайта, распространявшего пиратский контент, стало главной новостью прошлой недели.

Увы, одновременно с развитием интернета появились и компьютерные преступники. На примере "ex.ua" можно оценить их возможности: почти неделю были блокированы сайты госорганов. "Сегодня" узнала, опасно ли такое могущество для украинцев в случае злого умысла.

ХАКЕРЫ ПРОТИВ ПРАВООХРАНИТЕЛЕЙ

Если к обычным злоумышленникам правоохранительные органы способны применить те или иные методы воздействия (задержать, арестовать, изъять оборудование), то против кибермафии привычные методы работы силовиков, как правило, бессильны.

Например, весной прошлого года украинская милиция гордо объявила о том, что закрыла крупнейший сайт, распространявший порнографическую продукцию. И даже по телевизору показали оперативную съемку изъятия серверов, на которых и была размещена порнуха. Более того, милиция даже пригрозила пользователям, что теперь у них появилась возможность отследить тех, кто пользовался этим сайтом, и завести против таких пользователей уголовные дела за распространение порнографической продукции. Наверняка руководитель подразделения по борьбе с киберпреступностью даже рассчитывал получить за такую работу награду — все-таки крупнейший в рунете трекер.

Однако прошло всего лишь несколько дней, и этот сайт возобновил свою работу. А на серверах, изъятых милицией, оказались не файлы с порнухой, а лишь торренты — файлы с информацией для обмена порнофильмами. Фактически порносервер получил бесплатную широкомасштабную рекламу на всю Украину.

Нынешняя ситуация с сайтом "ex" в чем-то схожа. Ценность для владельцев представляло лишь доменное имя, а изъятыми серверами (ориентировочная цена дата-центра из 200 серверов, по оценке опрошенных нами специалистов, составляет порядка миллиона долларов) они были готовы пожертвовать. Сайт и без них возобновил свою работу. Вначале большая часть файлов была недоступна, но с каждым днем восстанавливается все больше и больше информации.

То есть, как и в случае с порносайтом, цель правоохранителей была не достигнута: сайт лишь получил бесплатную рекламу. А пиратский контент как распространялся, так и продолжает распространяться. А милиция и правительство понесли имиджевые потери.

БЕСПЛАТНЫЙ ОБМЕН?

Опрошенные "Сегодня" IT-специалисты говорят, что обмен пиратским контентом — целый сектор теневой экономики. И полагать, что для пользователей программы и фильмы являются бесплатными во всех смыслах этого слова, наивно. "Люди, которые распространяют пиратские программы, делают это вовсе не из любви к человечеству, они зарабатывают на этом", — говорит Дмитрий Шимкив, гендиректор "Майкрософт Украина". По его словам, очень часто злоумышленники "доукомплектовывают" пиратские версии программным обеспечением, которое превращает компьютер установившего пиратский софт пользователя в "зомби" для использования в бот-сетях (для атаки серверов).

С ним согласен и директор отдела сетевых технологий IT-компании "Айкьюжн" Денис Теребий. "Когда пользователь не хочет платить за товар, он часто сам становится товаром", — говорит эксперт.

Владельцы файлообменного сервиса в лучшем случае зарабатывают на рекламе либо на увеличении скорости скачивания файлов, в худшем — заражают компьютеры пользователей вредоносными программами, которые дают возможность хакеру получать данные с компьютера пользователя либо отправлять с него спам. Нередко происходит и то, и другое одновременно.

Сегодня киберпреступники — это уже не отдельно взятые любители. Они организованы в структуры, которые имеют финансирование и определенные цели. К созданию и распространению вредоносных программ привлекаются высококвалифицированные программисты, у которых есть необходимые ресурсы и достаточное время для разработки программ.

Информация стала для хакеров практически золотой жилой. Интерес для них представляют не только сведения финансового характера, но и общая информация о пользователях. Обладание такими данными очень выгодно для хакеров — ведь это позволяет им вести атаки и спам-кампании более целенаправленно. Например, на 500 тыс. электронных адресов рассылается предложение купить продукцию. Даже если откликается всего один из тысячи, это уже 500 новых заказов. А теперь представьте, что в базе спамера не 500 тыс., а, скажем, 70 миллионов адресов…

Специалисты по информбезопасности приводят пример ботнет "Rustock". Сеть рассылала ежедневно по 14 миллиардов (!) спам-сообщений, пока не была обезврежена весной 2011-го полицией США.

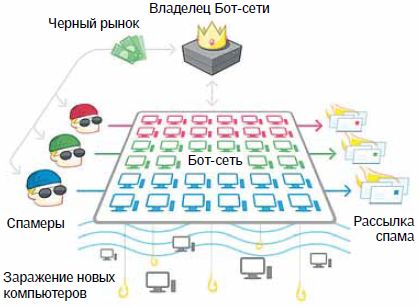

ШПИОНЫ: КАК РАБОТАЕТ БОТ-СЕТЬ

Владелец бот-сети. Получает прибыль от использования чужих ПК

Боты — программы, имитирующие человека при работе в сети передачи данных. Первые такие программы были созданы еще в 1980-х и были довольно безобидными. Однако уже в конце 1990-х злоумышленники начали подселять такого рода софт на компьютеры пользователей с конкретными корыстными целями: сбор конфиденциальной информации, имитация работы человека, поиск информационных уязвимостей в корпоративной сети компании.

МЕХАНИЗМ ЗАРАЖЕНИЯ. Как правило, пользователь ПК загружает вредоносную программу на свой компьютер сам — либо в составе некой бесплатной или скачанной с файлообменника взломанной программы. Второй вариант — заражение браузера компьютера либо невнимательность пользователя, который загружает себе на компьютер программу, случайно или неосознанно щелкнув на предложенную ему в соцсети или интернет-пейджере (например, ICQ) ссылку.

ВНЕШНИЕ ПРИЗНАКИ. Программа маскируется под системный процесс и никак себя не проявляет. До тех пор, пока владелец бот-сети не подаст команду, к примеру, атаковать какой-то конкретный сайт. Нередко в этом случае компьютер начинает сильно "тормозить", интернет становится медленным. Либо начинает себя странно вести, например, самопроизвольно перезагружаться. Причем такого рода программы замаскированы настолько хорошо, что антивирус их не видит — былую скорость работы возвращает лишь переустановка операционной системы.

Но часто боты практически ничем себя не проявляют, поэтому пользователи зараженных ПК убеждены, что их компьютеры свободны от вредоносного ПО. До тех пор, пока не выяснится, что из его аккаунта в соцсети и электронной почте не начали приходить друзьям странные сообщения. А провайдер интернета не прислал космический счет за превышение трафика либо не заблокировал доступ к интернету по той причине, что с компьютера начало внезапно поступать слишком много информации.

ЦЕЛИ БОТ-НЕТА. Еще года два назад компьютеры украинских пользователей использовались в основном для организации DDOS-атак и рассылки спама. Сегодня же, с развитием электронных покупок, боты шпионят для того, чтобы получить данные о платежной карте.

КАКИЕ ДАННЫЕ ПОЛЬЗОВАТЕЛЕЙ ИНТЕРЕСУЮТ ХАКЕРОВ

Киберпреступники ищут личную информацию, аккаунты в соцсетях и номера кредиток.

1. Аккаунты в соцсетях. Если хакер получает доступ, то сразу же меняет пароли. Из аккаунта извлекается максимум личной информации для дальнейшей атаки на финансы пользователя. Кроме того, аккаунты используют для флуда в комментариях под статьями в Интернет-СМИ.

2. Электронная почта. Часто пользователь использует свой емэйл для связи с банком, либо пароль такой же самый, как и для доступа к кредитной карточке. Также с электронной почты можно рассылать спам и заражать максимальное число компьютеров друзей этого пользователя. Потом эти компьютеры используются для Ddos-атак.

3. Номер мобильного. Сам по себе ценности не представляет, но в сочетании с остальной собранной информацией помогает получить доступ к финансам на кредитной карточке. Сегодня технически несложно сделать клон мобильного телефона и сим-карточки, а большинство программ идентификации пользователей в платежных системах основаны на подтверждении платежа через смс.

4. Паспортные данные/идентификационный код/фото. В случае сговора с сотрудником банка, имея такие данные, можно оформить на человека левый кредит либо другие обязательства.

5. Личная переписка/фотографии/видео. В мире известны случаи, когда пользователей шантажировали распространением дискредитирующей информации через интернет.

6. Данные платежных карт. Изготавливают их клоны, которыми потом расплачиваются за покупки за границей. Счет приходит владельцу карты, которую взломали.

Данные: Эксперты "Сегодня", Microsoft, журнал "Хакер"

АТАКА НА ГОССАЙТЫ

Сайт МВД. Пострадал от атаки зараженных компьютеров бот-сети

На прошлой неделе некоторые сайты государственных органов власти Украины были недоступны после продолжительных DDOS-атак (сокр. от англ. Distributed Denial of Service — отказ на обслуживание). Как удалось выяснить "Сегодня", сервер МВД был перегружен неимоверным количеством запросов (140 тыс. в секунду), которые были сгенерированы крупной международной бот-сетью (большая часть зараженных компьютеров, атаковавших государственные сайты, находится за границей).

Помимо этого, некоторые украинские пользователи сознательно применяли специализированное программное обеспечение, чтобы "завалить" серверы МВД, Кабмина и Администрации президента. В частности, для атаки использовалась программа LOIC (Low Orbit Ion Cannon) и ее аналоги. Принцип работы такого ПО заключается в том, что оно превращает компьютер пользователя в источник ложных запросов, направленных на атакуемый сайт. А сама программа даже не требует установки на компьютер — в интернете доступна ее онлайн-версия.

Защитить сервер от такой атаки возможно, однако для этого нужно покупать специализированное оборудование, которое стоит очень дорого (для защиты одного дата-центра нужно потратить порядка $100 тыс.). Очевидно, государство не видело смысла в том, чтобы защищать сайты для пользователей от них же самих. При этом сами государственные сайты не были взломаны — пострадали только пользователи, которые не получали доступа к размещенной на этом сайте информации. Например, о графике приема чиновников, телефонах приемных и адресах, законодательных актах.

Соответственно, побудительные мотивы тех украинцев, которые "заряжали" программное обеспечение для атаки на госсайты, понять сложно. Особенно в свете того, что они же сами при этом предоставили вредоносному ПО доступ к своему компьютеру. Каким образом его в дальнейшем используют злоумышленники, сейчас сказать нельзя. Но потенциальный риск налицо.

ЦЕНА DDOS: $2 ТЫС./ЧАС

Хакеры. Хорошо зарабатывают на блокировании работы сайтов

"Завалю сайт конкурента с гарантией. От $25 за час". Такого рода объявлений на специализированных форумах программистов довольно много. Для интереса мы попробовали "заказать" сайт Кабмина и отправили на указанный в объявлении имейл запрос.

В ответном письме было сказано, что указанные $25 подходят лишь для того, чтобы "завалить" слабый сервер. А вот для атаки сервера такого уровня, как кабминовский, нужно потратить не менее $2 тыс. в час, а задействованы при этом несколько тысяч зараженных компьютеров. Оплата — банковский перевод на счет, который указывает хакер — владелец бот-сети. Причем, поскольку речь идет о крупной сумме, хакер предложил перечислять деньги небольшими частями каждые 10 минут, во время которых заказанный сервер недоступен.

С учетом того, что госсайты подвергались атаке почти неделю, на то, чтобы их завалить, было потрачено порядка $700 тыс. "Скорее всего, злоумышленники использовали собственную бот-сеть", — объяснили "Сегодня" в киевской IT-компании "Софтлайн" (разработчик сайтов госорганов). Неужели владельцы файлообменника владеют и ботами?

КАК НЕ СТАТЬ ЖЕРТВОЙ ХАКЕРОВ

Соцсети. Излишнее распространение информации о себе небезопасно

Чтобы себя обезопасить, нужно следовать нескольким простым советам.

Как мы уже говорили, рекомендуется устанавливать исключительно лицензионную операционную систему — сегодня это стоит порядка 800 грн. Кроме того, лицензионная ОС Windows часто идет в комплекте с новым компьютером (установлена на него). Конечно, пиратскую копию можно скачать бесплатно, но это небезопасно.

НАСТРОЙКА ПК. Первое действие, которое необходимо сделать пользователю после установки ОС — инсталляция антивируса. Необходимости качать пиратский нет — для домашних пользователей сегодня разработчики антивирусов предлагают бесплатную ознакомительную версию на год и больше (например, такая политика у Avast, Comodo и многих других).

Современные антивирусы работают таким образом, что позволяют блокировать программы, которые несанкционированно заходят в интернет. Кроме того, при попытке какой-либо программы внести изменения в систему, антивирус отправляет об этом уведомление — если вы не знаете такой программы, лучше запретить ей какие-либо непонятные действия.

БЕЗОПАСНОСТЬ В СЕТИ. При установке бесплатных программ (например, торрент-клиента), они спрашивают, устанавливать ли дополнительные надстройки к браузеру — лучше этого не делать. А самому браузеру нужно запретить передавать сайтам данные пользователя.

Будьте осторожны с заходом на подозрительные сайты, особенно когда ссылку на них дают незнакомцы, например, в ICQ.

Оставляйте минимум правдивой информации о себе при регистрации на различных сайтах. И не используйте при этом один и тот же пароль.

Самая большая опасность — соцсети. Ни в коем случае нельзя сообщать степень связи с друзьями, оставлять реальные контакты и так далее. Например, известен случай взлома платежной карты, владелец которой в качестве секретного вопроса выбрал девичью фамилию матери и указал ее же в соцсети.

Осторожно нужно быть и с фото: на всеобщее обозрение лучше выставить аватар либо фото, где сложно разобрать лицо. А другие фото лучше либо не ставить, либо настроить сеть так, чтобы их видел только ограниченный круг друзей.

Всего учесть невозможно. Но этим вы снизите риск в разы.